在申请 Sectigo / Comodo 产品证书后,如果直接部署yourdomain_com.crt可能会导致证书链不完整,进而因SSL证书引发的无法验证服务器、或小程序类接口调用失败,这不是证书质量不佳,而是CA厂商每隔若干年升级中级证书导致。

在申请 Sectigo / Comodo 产品证书后,如果直接部署yourdomain_com.crt可能会导致证书链不完整,进而因SSL证书引发的无法验证服务器、或小程序类接口调用失败,这不是证书质量不佳,而是CA厂商每隔若干年升级中级证书导致。

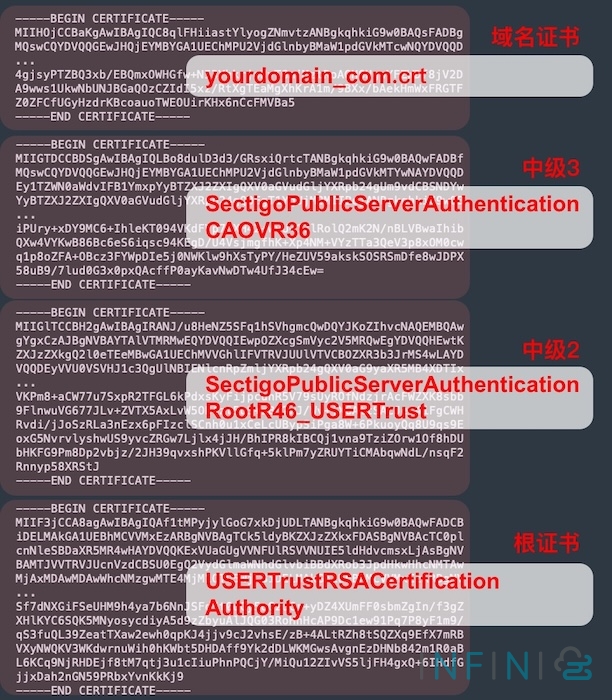

通常在申请Sectigo / Comodo 系列的产品证书后,会收到以下产品列表:

yourdomain_com.crt(服务器证书)SectigoPublicServerAuthenticationCAOVR36.crt(中级证书)SectigoPublicServerAuthenticationRootR46_USERTrust.crt(中级证书)USERTrustRSACertificationAuthority.crt(根证书)My_CA_Bundle.ca-bundle(中级证书合集)

1. 未部署完整证书链的典型问题

当服务器未提供完整信任链时,客户端无法完成证书路径构建,服务器未返回完整的中级证书链,可能出现如下常见问题

- iOS / Android 提示无法验证服务器身份

- Chrome 报 NET::ERR_CERT_AUTHORITY_INVALID

- Java 报 PKIX path building failed

- curl 报 unable to get local issuer certificate

- HTTPS 接口调用失败

- 支付回调或第三方对接异常

- CDN 回源或微服务握手失败

2. 证书链结构

完整 HTTPS 证书链应包括以下- 服务器证书yourdomain_com.crt;

- 中级证书SectigoPublicServerAuthenticationCAOVR36.crt、SectigoPublicServerAuthenticationRootR46_USERTrust.crt;

- 根证书USERTrustRSACertificationAuthority.crt,可选,但大部分服务器环境建议包含;

因此正确的证书合并顺序,服务器证书必须位于第一位,然后依次是中级证书2、中级证书1倒序,最后以根证书结尾:

- yourdomain_com.crt

- SectigoPublicServerAuthenticationCAOVR36.crt

- SectigoPublicServerAuthenticationRootR46_USERTrust.crt

- USERTrustRSACertificationAuthority.crt

3. 合并方式

3.1 命令行方式(推荐)

cat yourdomain_com.crt \SectigoPublicServerAuthenticationCAOVR36.crt \SectigoPublicServerAuthenticationRootR46_USERTrust.crt \USERTrustRSACertificationAuthority.crt \> fullchain.crt

在 Nginx 中配置:

ssl_certificate /path/fullchain.crt;

ssl_certificate_key /path/yourdomain.key;

如果您是IIS类型服务器,需要合并PFX/P12格式,参考:IIS服务器找回私钥并合成pfx证书,如果您是其它类型服务器,请在常见问题中进行检索

3.2 文本方式

使用记事本或代码编辑器,按顺序复制各证书内容,合并保存为 fullchain.crt,保留所有 BEGIN CERTIFICATE 与 END CERTIFICATE 标识。

结论

证书报错多数并非证书无效,而是未部署完整证书链。请务必使用合并后的 fullchain.crt 进行部署,以确保各类客户端与系统正常建立 HTTPS 连接。